複数のセキュリティ機能を一元化して、管理効率を高められるUTMの需要が近年高まっています。

昨今のネットワークセキュリティはあらゆるサイバー攻撃に対処できるように様々なセキュリティ機能が必要となっており、そのセキュリティ機能の管理コストも無視できるものではありません。

そういったセキュリティ対策の管理コスト問題などを改善しているのがUTMです。

今回は、UTMとはどのようなものなのか、メリット・デメリットからそもそも必要なのかどうか判断する方法について詳しく解説していきます。

INDEX

- 1.UTMとは

- 2.UTMに搭載されている主な機能

- 2.1.ファイアウォール

- 2.2.アンチウイルス

- 2.3.アンチスパム

- 2.4.IDS/IPS

- ①ファイアウォールとの違い

- 2.5.Web フィルタリング

- 3.UTMのメリット

- 3.1.脅威を未然に防げる

- 3.2.マルウェアへの感染リスクを減らせる

- 3.3.内部からの不正な通信を検知し遮断できる

- 3.4.セキュリティ管理工数を削減できる

- 3.5.トラブルが発生したときに対応しやすい

- 4.UTMのデメリット

- 4.1.運用・管理が必要

- 4.2.UTMがダウンするとネットワーク全体に影響を及ぼす

- 4.3.UTMのスペックによっては通信速度が低下する

- 4.4.UTMアプライアンスを使わないクラウド型UTMも存在する

- 5.UTMの注意点

- 5.1.端末のアンチウイルスソフトは必要

- 5.2.社外からはVPN経由でインターネット接続する

- 6.UTMが本当に必要か判断する方法

- 7.UTMの選び方

- 7.1.必要なセキュリティ機能が揃っているか

- 7.2.利用端末数と拡張性

- 7.3.管理画面の使いやすさ

- 7.4.保守体制

- 7.5.導入コストとランニングコスト

- 8.UTMの導入でセキュリティを高めよう

UTMとは

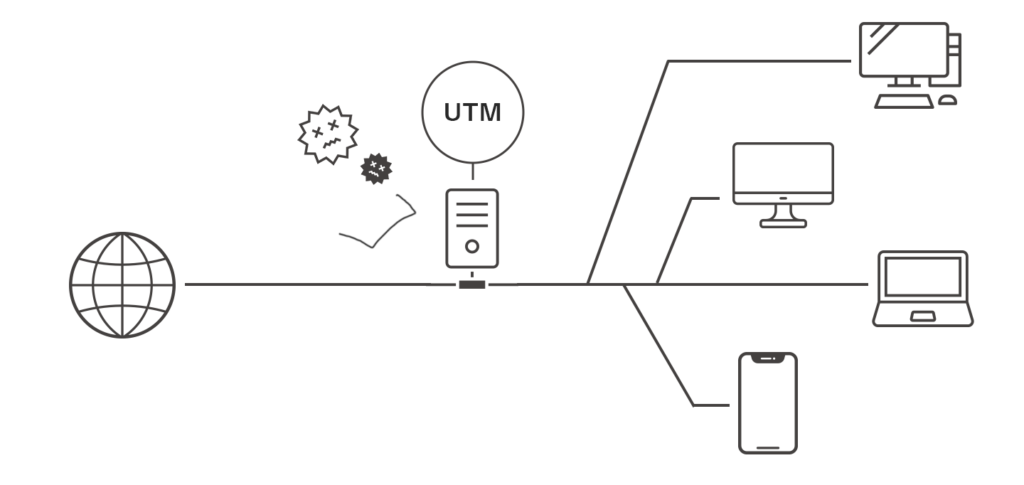

UTM(Unified Threat Management)とは、統合脅威管理を行うことであり、UTMを搭載した機器のことをUTMアプライアンスといいます。

UTMでは複数のセキュリティ機能を統合管理できるよう一元化することができ、ファイアウォールやアンチウイルスなど様々なセキュリティ機能の管理をUTMだけで行うことができます。

近年は多様化するサイバー攻撃が問題とされており、様々なセキュリティ対策を同時に運用しなければなりません。

そのため、多様化したサイバー攻撃などに対するセキュリティ対策を効率的に行えるUTMがネットワークセキュリティにおいて注目されています。

UTMに搭載されている主な機能

UTMにはあらゆるネットワークセキュリティリスクに対応できるよう様々なセキュリティ機能が搭載されています。

主なUTM機能は以下の通りです。

- ・ファイアウォール

- ・アンチウイルス

- ・アンチスパム

- ・IDS/IPS

- ・Webフィルタリング

上記はUTMに搭載されている一般的な機能です。UTMの種類によって、ほかのセキュリティ機能が搭載されていることもあります。

ファイアウォール

UTMの代表的な機能の一つとしてあげられるのが「ファイアウォール」機能です。

ファイアウォールは悪意のあるアクセスを防御する機能で、内部ネットワークと外部ネットワーク間のパケットを監視して不正アクセスを防いでいます。

事前に定められたルールに則って外部ネットワークからの攻撃を検知・対処する仕組みになっており、既知の攻撃に強い特徴があります。既知の攻撃には強いファイアウォールですが、未発見の攻撃は検知できないため強力なセキュリティを構築するにはアンチウイルス機能など他のセキュリティ機能を組み合わせなければなりません。

アンチウイルス

アンチウイルス機能は、悪質なウイルスを検出してブロック、被害を大きくしないようにウイルス感染を防ぐ機能です。

攻撃対象がIoTデバイス※などのアンチウイルス機能を搭載しないデバイスだった場合、外部からの攻撃によってウイルスに感染してしまう可能性があります。

UTMを用いれば外部ネットワークからの悪質なウイルスなどがパソコンやスマートフォンなどに到達する前に、UTMのアンチウイルス機能がブロックするため、高いネットワークセキュリティの実現が可能になります。

※モノにセンサーなどを取り付けてインターネットへ接続するスマート家電などのこと。

アンチスパム

単体ではウイルスとしての価値を持たないものの、添付されているウイルスを含んだファイルや悪質なフィッシングサイトにつながるURLなどが含まれた迷惑メール(スパムメール)が届くことがあります。

UTMにはこれらの迷惑メールをブロックできるアンチスパム機能が搭載されており、特定のサーバーの IP アドレスを自動的にブロックして、迷惑メールによる情報流出・ウイルス感染などを防止することができます。

IDS/IPS

IDS(Intrusion Detection System)とIPS(Intrusion Prevention System)は、それぞれ外部ネットワークの不正侵入を検出してブロックしてくれる機能です。

IDSが外部ネットワークからの不正アクセスを検出する不正侵入検出の役割を担い、IPSが検出された不正アクセスをブロックする・管理者に通知する不正侵入防御の役割を担う仕組みになっています。

ファイアウォールとの違い

外部ネットワークの不正アクセスを防止するという意味では、ファイアウォールとよく似ています。

しかし役割が異なり、ファイアウォールは不正侵入される前にブロックしますが、IDS/IPSは外部ネットワークからのアクセスを監視して不正なアクセスと見られる動きをした場合はブロックするといった動作を行います。

ファイアウォールだけでも不正アクセスを防げますが、100%安全とは言えません。アプリケーションの脆弱性などを突いた不正アクセスに遭う可能性もあるでしょう。

例えると、ファイアウォールが検問所で不正侵入を企む者をブロックし、IDSが不正侵入した不審者がいるかどうかについて監視カメラを使って監視する警備員、IPSが警備員によって発見された不審者を取り締まる現場の警備員という構造です。

Web フィルタリング

インターネットの利用において、意図せず怪しいWebサイトへのアクセスや、ハッキングされフィッシングサイトに誘導されてしまう可能性があります。

そういった有害サイトへのアクセスを制限するための Web フィルタリング機能がUTMの機能の一つとして用意されています。

これにより、有害サイトへのアクセスを自動的にブロックしてくれるため、安全にインターネットに接続できるようになります。

また、Webフィルタリング機能を応用することで、内部からの情報漏洩を防ぐために特定の役職者しか閲覧できないよう閲覧権限を制御したり、業務の妨げになる無関係なWebサイトへのアクセスを制限するといった使い方も可能です。

UTMのメリット

続いては UTM のメリットについて見ていきましょう。

脅威を未然に防げる

UTMを設置していない場合、脅威の検知や駆除は、個々の端末で行われます。

UTMを設置した状態であれば、脅威が社内LANに入る前にUTMが検知し、遮断します。

例えるなら、空港における入国前の検疫所のようなものです。

UTMは「悪いもの」が社内LANに入り込むのを、未然に防いでくれます。

マルウェアへの感染リスクを減らせる

UTMが設置されている状態だと、「UTMのアンチウイルス」と「端末のアンチウイルスソフト」によって、2重にチェックが行われます。

マルウェアを検知・駆除できる確率が上がり、マルウェアへ感染するリスクを減らせるでしょう。

内部からの不正な通信を検知し遮断できる

UTMは「内部からの不正な通信」を監視します。

万が一、社内の端末がマルウェアへ感染し、データを外部に流出させようとしても、その通信を遮断できます。

セキュリティ管理工数を削減できる

様々なセキュリティ機能を一元管理できるため、セキュリティ管理の工数を大幅に削減することができます。

従来であれば、導入しているセキュリティ機能それぞれを個別に管理しなければいけませんでしたが、UTMの登場により複数のセキュリティ機能を同時に運用することによる手間やコストを大幅に削減できるようになりました。

トラブルが発生したときに対応しやすい

トラブル発生時の対応のしやすさはセキュリティ機能の一元化を実現化しているUTMの大きなメリットの一つでしょう。

UTMの故障リスクは0.00%ではありません。故障などのトラブルに見舞われることも考えられます。

個別に導入しているセキュリティ機能であれば、セキュリティ機能を提供しているベンダーごとに問い合わせる必要がありますが、UTMの場合は問い合わせるベンダーが1社で済み、トラブルが発生した時の対処が容易です。

また、万が一UTMアプライアンスに修理不可能な故障が発生しても、UTMアプライアンスを交換するだけで解決します。

トラブル発生時の対応から復旧まで迅速に行えるため、対応するセキュリティ担当者の負担も少なく済ませられます。

UTMのデメリット

様々なセキュリティ機能を一元管理できるUTMですが、少なからずデメリットが存在します。

運用・管理が必要

UTMは、設置したら終わりという商品ではありません。

定期的に、次の作業が必要になります。

・アクセスログ、レポートの確認

・設定変更への対応

・ファームウェアのアップデート作業

多くの場合、ベンダーが作業を代行してくれますが、怪しい通信がないかどうかは基本的に自社でチェックする必要があります。

UTMがダウンするとネットワーク全体に影響を及ぼす

UTMがダウンしてしまった場合、ネットワークとの接続が断たれてしまいます。

UTMアプライアンスを配置している場合、「外部ネットワーク⇔UTM⇔ルーター⇔接続しているデバイス」という制御構造になるため、UTMのダウンは外部ネットワークに接続できなくなることを意味します。

ファイアウォールやアンチウイルス機能などを低コストで運用できるUTMですが、障害が発生したセキュリティシステムのみを自動的に切り離してネットワークとの接続を維持することができません。

UTMがダウンしてもネットワーク接続を維持できる構造を構築する場合は、UTMアプライアンスの二重化など障害発生を想定した対策が必要になります。

UTMのスペックによっては通信速度が低下する

UTMは不正アクセスがないようにネットワークを監視し続けるため、UTMの性能が低いと監視処理が追いつかず通信速度が低下してしまう可能性があります。

そのため、UTMを使用していない時と同程度のパフォーマンスでネットワーク接続を行う場合は安価なUTMを選択しないことが重要です。

UTMアプライアンスを使わないクラウド型UTMも存在する

UTMを自社に導入する場合、UTMアプライアンスを購入もしくはレンタルして自社に設置するのが一般的でした。

しかし、現在はネットワーク提供事業者がクラウド上に大型のUTMを構築し、それをクラウドサービスとして利用するクラウド型UTMが登場しています。

クラウド型UTMは、ネットワーク事業者のVPNオプションとして提供されるものになっており、UTMアプライアンスのメンテナンスコストが発生しません。

UTM自体はネットワーク事業者が管理しているため稼働率が高い構成で運用されていることが多く、故障リスクも低いのが特徴です。

営業時間中にUTMアプライアンスが故障して外部ネットワークに接続できなくなるトラブルが発生することも少なくなるでしょう。

ただし、故障リスクが低いとはいえ0.00%ではありません。万が一クラウド型UTMのサービスが停止してしまった場合、VPN経由でそのUTMを導入している全拠点が影響を受けます。

UTMアプライアンスを自社で管理するか、外部に任せるかの違いなので、外部に管理を一任するリスクを重く見る場合はクラウド型UTMではなく直接自社にUTMアプライアンスを導入すべきです。

UTMの注意点

UTMを利用する上で、注意すべきことを解説します。

端末のアンチウイルスソフトは必要

UTMを導入しても、パソコンやサーバー等の端末にアンチウイルスソフトは必要です。

UTMが監視するのは、あくまで「UTMを通過する通信」だけであり、個々の端末の動作については監視しません。

・USBメモリ等からのマルウェア感染

・外部でマルウェアに感染したPCを社内LANに接続する

上記の通信を介さないマルウェア感染には対応できないのです。

UTMを導入したからとはいえ、個々の端末のアンチウイルスソフトを消さないように注意してください。

社外からはVPN経由でインターネット接続する

外出先や自宅等、社外でリモートワークを行う場合、次の設定を行わないとUTMによって通信が保護されません。

・「VPN経由でインターネットに接続する」設定

VPNとは、社外からでも安全に社内ネットワークに接続できるしくみのことです。

「VPN経由でインターネットに接続する」設定を行うことで、社外の端末もUTM装置の保護下に入ります。

VPNを経由せず直接インターネットに接続する場合は、マルウェアへの感染リスクが高まりますのでご注意ください。

UTMが本当に必要か判断する方法

UTMはLAN全体のセキュリティを高め、マルウェアへ感染するリスクを低減します。

ですがそれなりの費用がかかるため、「本当にそこまで必要なのか」と疑問を持たれる方もいらっしゃるのではないでしょうか。

UTMの必要性に疑問をもっている場合は、「マルウェアへ感染したときのリスク(損失)」を洗い出してみましょう。

・取り扱う情報の機密レベル(損害賠償請求の金額)

・復旧までにかかる日数、人件費

・顧客や受注への影響(受注減)

これらの損失を許容できるのであれば、UTMは必要ないでしょう。

まず損失を受け入れることは難しいため、リスクを低減するために、UTMの導入をおすすめします。

UTMの選び方

企業がUTMを選定する際は、以下の5つのポイントを基準に選ぶとよいでしょう。

必要なセキュリティ機能が揃っているか

多くのUTM製品は、ファイアウォール・アンチウイルス・IPS/IDS・アンチスパム機能を搭載しています。

選定するUTMに、必要なセキュリティ機能が搭載されていることを念のため確認しましょう。

利用端末数と拡張性

利用が推奨される端末の台数は、UTMの機種ごとに規定されています。

UTMが接続する予定の端末台数を洗い出し、適切な機種を選定してください。

今後増加する端末の台数を加味して、より高いスペックのものを選定しましょう。

管理画面の使いやすさ

管理画面の使いやすさはUTMを選定する上で重要なポイントです。

多くのメーカーはデモ機を貸出してくれるため、実際に操作して使いやすさを体感するのがおすすめです。

保守体制

UTMが故障したときのサポート体制について確認しましょう。

UTMのメーカーによっては、複数の保守パックを提供しています。

自社が求める保守要件を洗い出し、適切な保守サービスを提供してくれるベンダーと契約しましょう。

導入コストとランニングコスト

UTMの導入にかかるコストとランニングコストを確認しましょう。

リース契約で導入する場合は、リース契約に含まれているものと、含まれていないものをそれぞれ確認することが大切です。

導入から5年間でかかる費用を洗い出し、予算にあったものを選択しましょう。

UTMの導入でセキュリティを高めよう

UTMを導入すれば煩雑なセキュリティ管理の必要がなくなり、運用コストも低下することでしょう。

ここまで解説したようにUTMにもメリット・デメリットがつきものですが、複数のセキュリティ機能を一括導入できてトラブル発生時の対処が容易であるため、デメリットよりメリットが大きいのではないでしょうか。

セキュリティ担当者が不在の企業や、一定のセキュリティ対策は実施しているものの、セキュリティ管理コストを削減したい企業などに最適ですので、一度UTMの導入を検討してみてはいかがでしょうか。

固定IPアドレスとは?活用シーンとメリット・デメリットをわかりやすく解説!

固定IPアドレスとは?活用シーンとメリット・デメリットをわかりやすく解説!

2023-9-20

DX(デジタルトランスフォーメーション)とは?基礎知識や進め方、成功事例を解説!

DX(デジタルトランスフォーメーション)とは?基礎知識や進め方、成功事例を解説!

2023-5-16

法人の通信費を効果的に削減する方法とは

法人の通信費を効果的に削減する方法とは

2024-3-28

-

# お役立ち資料# 繋がらない# 遅い# 導入事例# 無線LAN# 個人情報保護法# ウィズコロナ# saas# 固定IPアドレス# インターネット回線# 個人事業主# 繋がりにくい# 対処方法# YT60# utm# 個人情報保護法改正# モニターキャンペーン# WiFiルータ# ドローン# ブロードバンド

快適にインターネットを利用できる回線速度の目安は?速度が遅い時の改善方法も解説

快適にインターネットを利用できる回線速度の目安は?速度が遅い時の改善方法も解説

2023-06-26

【徹底解説】5Gの周波数帯「ミリ波」・「Sub6」・「4G周波数帯の転用」について

【徹底解説】5Gの周波数帯「ミリ波」・「Sub6」・「4G周波数帯の転用」について

2024-03-18

急にインターネットが遅くなる11の原因と対処法

急にインターネットが遅くなる11の原因と対処法

2023-07-12